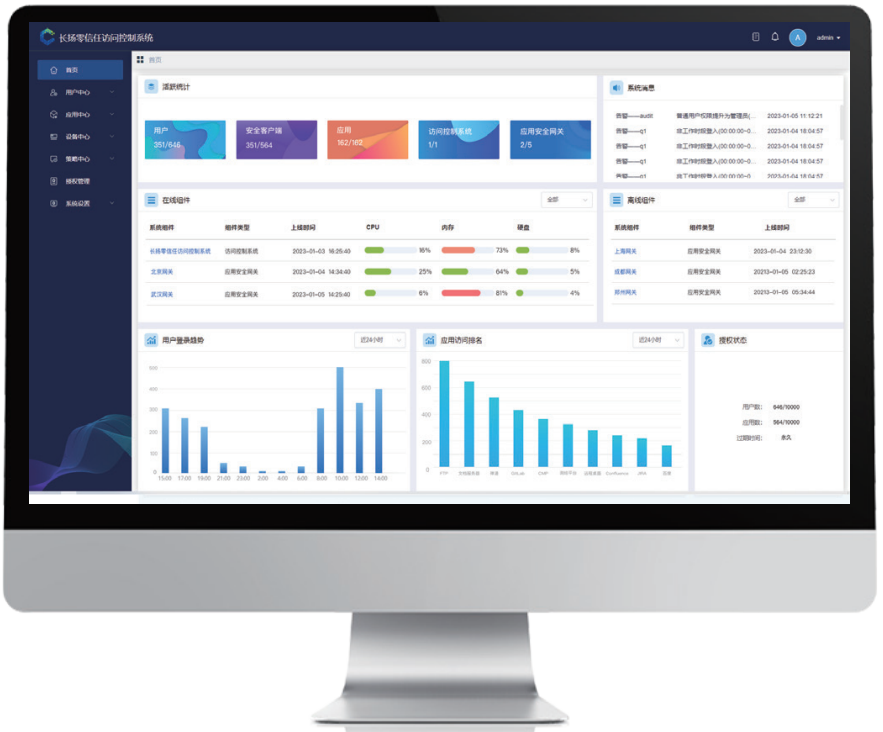

零信任访问控制系统

产品概述

产品特性

可信身份认证

零信任访问控制系统为网络中的人、设备、应用都赋予逻辑身份,并基于身份进行细粒度的权限设置和判定。

安全控制

平台支持统一身份管理和统一授权管理。安全客户端支持账密、短信、二维码、UKey等多因素身份认证。

可信设备准入

所有的设备接入基于零信任的虚拟安全网络,都进行准入控制。安全控制台集成PKI/CA系统,也可以对接企业的CA系统,动态签发CA证书,一机一钥。PC端和移动端设备通过安装安全客户端的方式,结合CA证书和设备唯一编码,准入控制。物联网设备通过边缘安全网关硬件准入,支持IP、MAC、协议、厂商和设备指纹的多元组准入机制。

可信链路传输

所有的访问请求(应用、API接口等)都需要被认证、授权和加密。安全网关支持通信全程加密、双向身份认证和最小权限开放。此外,安全网关支持国密算法,且满足国家商用密码二级认证。

可信资源权限

基于角色访问控制(RBAC)及策略访问控制(PBAC)的权限模型,遵循“最小权限”原则,按需授权。安全控制平台支持统一授权、统一应用门户及单点登录,同时支持三权分立,实现用户和资源权限分离。

全向防攻击

零信任访问控制系统基于网络隐身技术,打造虚拟边界专网,支持防扫描探测、防恶意攻击、防DDoS攻击、阻断黑客非法入侵。安全控制平台和安全网关均支持SPA单包授权认证,隐藏服务端口。安全网关集成入侵检测引擎,可以识别恶意攻击的流量。

数据防泄密

基于加密技术,建立数据通信虚拟加密隧道,防止数据通信过程中的泄密;基于加密技术,建立虚拟加密磁盘,防止数据在终端泄密。安全客户端集成轻量级终端安全沙箱,对下载的数据文件进行加密,带离安全环境后无法打开;同时对数据外发进行管控,提供给外单位的数据文件需提交审批申请,安全共享文件支持权限控制。

持续信任评估

通过对事件风险全面评估和持久化检查,实现风险事前自动预警。安全控制台支持对用户行为和设备行为建模分析,识别出高风险的用户和设备。系统通过安全客户端感知PC端和移动端风险;通过零信任边缘安全网关感知物联网设备端的风险;通过安全网关感知网络威胁风险;通过安全控制台对接第三方的威胁情报,实现对主客体的持续信任评估。

动态访问控制

零信任访问控制系统对主客体属性、安全状态进行持续的信任评估,根据评估结果动态调整访问授权。安全控制台支持将用户行为、设备行为、终端环境、网络环境及威胁情报等风险数据汇聚,支持基于风险评估结果联动智能决策引擎,并动态调整访问控制策略,对恶意攻击进行阻断,对可疑用户访问进行二次认证。

日志采集检索

零信任访问控制系统可采集用户行为日志、设备运行日志等多维异构数据,支持日志的海量存储、检索与查询,为风险检测及持续信评估提供了全面丰富的数据支撑,同时也为人工研判及溯源分析提供依据。控制系统支持通过syslog的南北向接口,与第三方安全单元实现日志交互。

客户价值

革新安全架构,保障数据安全

采用零信任安全架构重构企业信息安全边界,从根源上解决数据访问的安全性问题,具备已实践的标准化落地方案,可实现企业快速升级部署。

提升安全能力,应对实时风险

采用统一的数字化身份信息,实现访问用户及设备身份的全面认证。

实现业务系统的网络隐身及动态按需最小授权功能,极大地减小攻击暴露面。

集中业务代理,提供通道加密及攻击防护功能,有效保护传输数据安全。

使用国家商用密码算法,满足等级保护和密码应用安全性测评的合规要求。

获取实时的环境安全状态、访问行为数据,智能分析风险并动态调整访问控制策略。

实现自动管理,降低运维成本

一站式身份、认证、授权、审计及应用管理平台,快速构建统一身份管理平台。

提供全面的身份协议、丰富的应用模板实现无改造快速上线。

从安全架构层面解决安全的源头问题,投入低,可靠性高,避免重复建设。

提高工作效率,提升用户体验

消除物理逻辑边界,提供随时随地的企业数据访问。

自动获取用户身份安全状态进行访问授权,安全用户无感接入。

单点登录和多因素认证结合,用户一次认证便可访问授权内所有业务系统。